Informationssäkerhet är administrativa och tekniska åtgärder som skyddar information från att läcka ut, förvanskas eller förstöras. Det omfattar både digital information (databaser, e-post, molntjänster) och fysisk information (pappershandlingar, lagringsmedia).

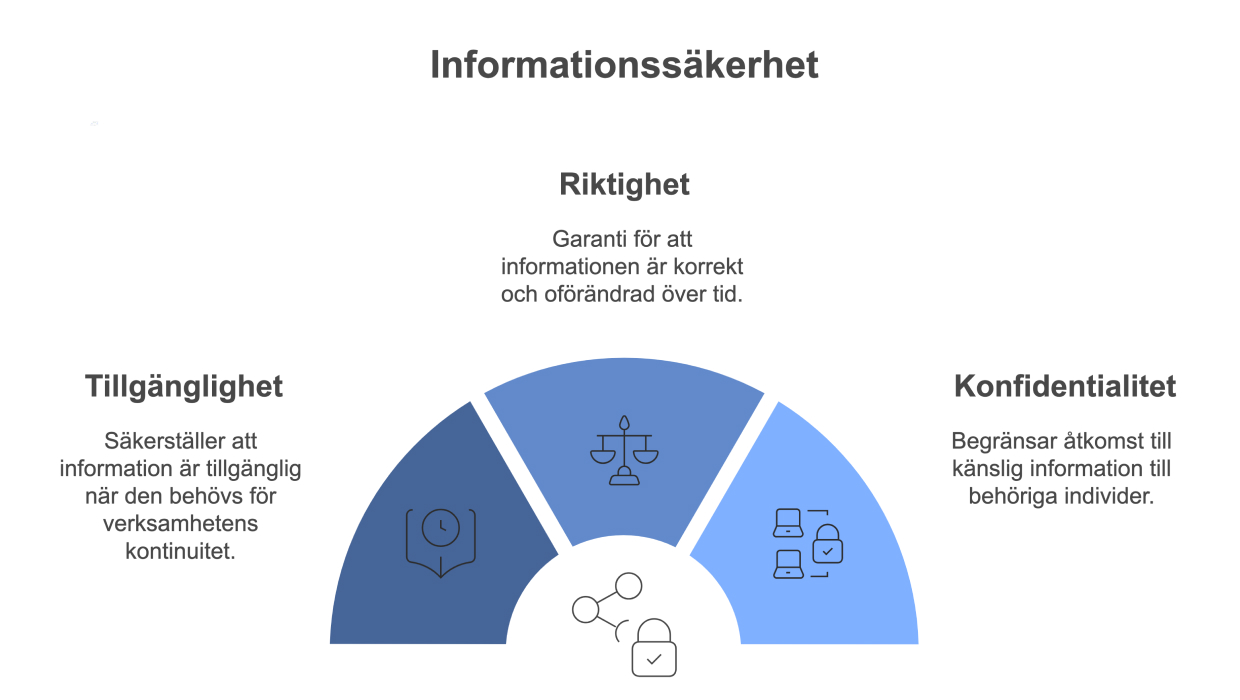

Målet är att säkerställa tre grundläggande principer som kallas CIA-triaden:

- Konfidentialitet – Endast behöriga personer ska ha tillgång till informationen

- Riktighet – Informationen ska vara korrekt och fullständig

- Tillgänglighet – Informationen ska finnas tillgänglig när den behövs

CIA-triaden (Confidentiality, Integrity, Availability) utgör grunden för allt informationssäkerhetsarbete, inklusive standarder som ISO 27001 och regelverk som NIS2. ISO 27000-serien lyfter dessutom fram att andra egenskaper – som autenticitet, oavvislighet (non-repudiation), spårbarhet och tillförlitlighet – också kan ingå i ett komplett informationssäkerhetsarbete.

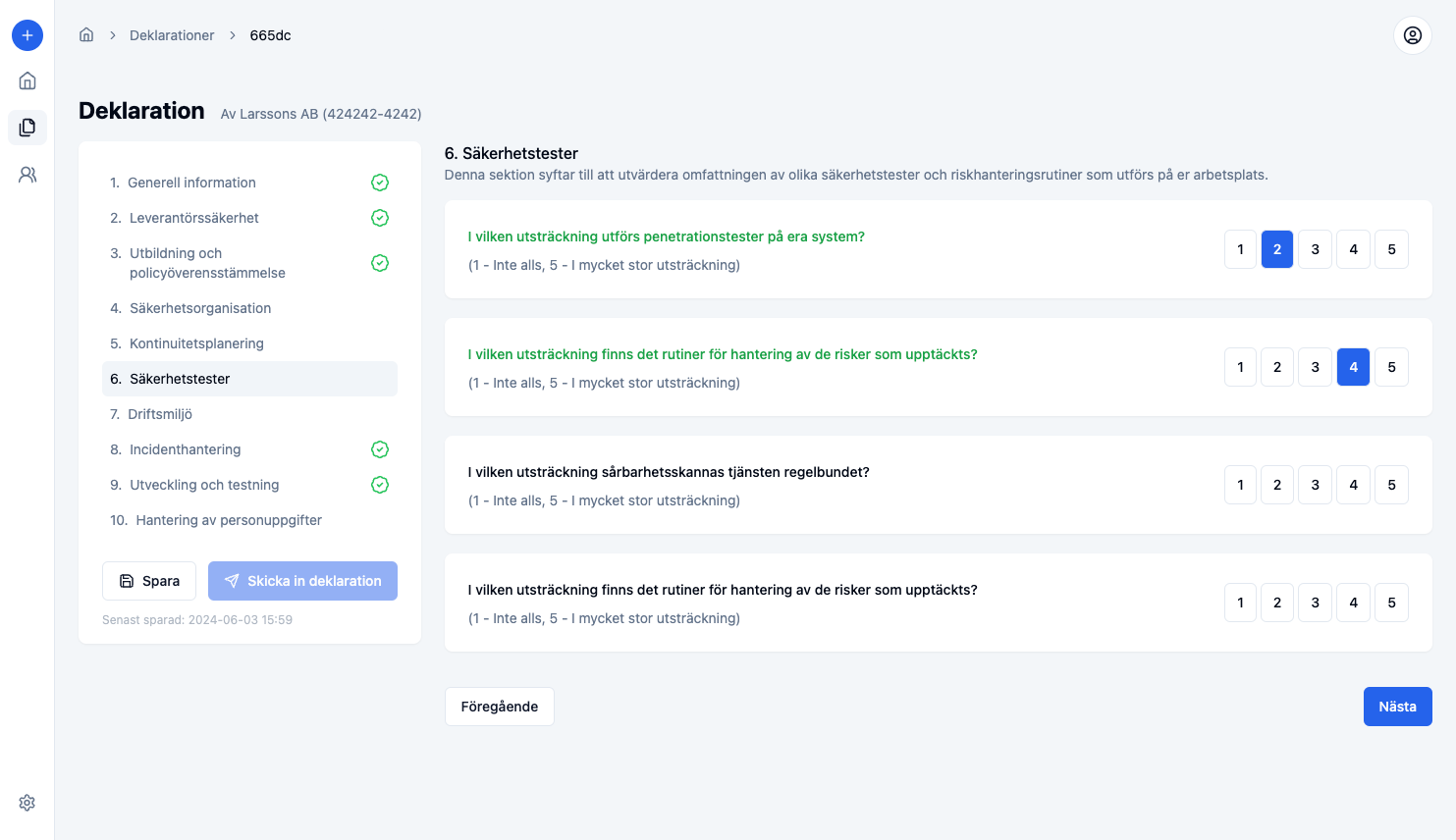

Varför är informationssäkerhet viktigt för din verksamhet?

Varje år drabbas hundratals svenska organisationer av dataintrång där känslig information läcker ut eller förstörs. En enda säkerhetsincident kan stänga ner verksamheten i flera dagar eller veckor, vilket leder till förlorad omsättning och extra kostnader för att återställa system och data.

Bristande informationssäkerhet innebär också:

- Förlorad konkurrenskraft: Affärshemligheter och strategiska planer kan hamna hos konkurrenter

- Tappat kundförtroende: Kunder väljer bort er om de inte känner sig trygga med hur ni hanterar deras data

- Leverantörsrisker: Svaga säkerhetskontroller hos era leverantörer kan påverka er verksamhet

Dessutom ställer lagstiftningen allt högre krav. Regelverk som GDPR, NIS2 och DORA kräver systematiskt informationssäkerhetsarbete, dokumenterade rutiner och bevisade skyddsåtgärder. Informationssäkerhet är därför både ett skydd för verksamheten och ett lagkrav.

Hur du skyddar information genom hela livscykeln

Informationssäkerhet handlar om att skydda information genom hela dess livscykel – från att den skapas tills den raderas.

Skyddet gäller all information, både digital och fysisk. Det kan vara i molnet, på servrar eller i pärmar. Säkerheten måste vara lika bra överallt genom hela informationens livscykel:

- Skapande – Klassificera informationen direkt (informationsklassning).

- Lagring – Kryptering, behörighetskontroll, backup.

- Användning – Säker åtkomst, loggning, övervakning.

- Delning – Krypterade kanaler, säkra överföringsmetoder.

- Arkivering – Långtidsförvaring enligt lagkrav.

- Radering – Säker destruktion av data.

Konfidentialitet, riktighet och tillgänglighet – CIA-triaden förklarad

CIA-triaden är hjärtat i informationssäkerhet. Varje princip adresserar ett specifikt skyddsbehov:

| Princip | Vad det betyder | Konkreta åtgärder | Exempel på hot |

|---|---|---|---|

| Konfidentialitet (Confidentiality) | Endast behöriga personer får tillgång till informationen | Kryptering, tvåfaktorsautentisering, åtkomstkontroll, VPN | Hackerintrång, phishing, insiderhot |

| Riktighet (Integrity) | Informationen är korrekt, fullständig och oförändrad | Checksummor, digitala signaturer, versionshantering, loggar | Manipulation av data, virus, felaktig datainmatning |

| Tillgänglighet (Availability) | Informationen och systemen är tillgängliga när de behövs | Backup-rutiner, redundans, DDoS-skydd, kontinuitetsplanering | Ransomware, serverhaveri, DDoS-attacker |

Viktigt att förstå: Alla tre principer måste vara balanserade. Maximal säkerhet (konfidentialitet) kan minska tillgängligheten. Din verksamhet måste hitta rätt balans utifrån informationens värde och kritikalitet.

Vad är skillnaden mellan cybersäkerhet och informationssäkerhet?

Många använder begreppen synonymt, men det finns en viktig skillnad:

- Cybersäkerhet = Tekniskt skydd av digitala system

- Informationssäkerhet = helhetsperspektiv på all information (digital, fysisk och organisatorisk)

Vad ingår i cybersäkerhet?

- Brandväggar och antivirusprogram

- Intrångsdetektering (IDS/IPS)

- Sårbarhetsskanning och patchhantering

- Säker konfiguration av system och nätverk

- Skydd mot tekniska hot som XSS-attacker, ransomware och man-in-the-middle-attacker (sociala attacker som phishing hanteras både tekniskt och organisatoriskt)

Vad omfattar informationssäkerhet?

- Styrande dokument som policys och rutiner

- Utbildning och säkerhetskultur hos personal

- Fysisk säkerhet för lokaler och utrustning

- Riskanalys och kontinuitetsplanering

- Processer för säker informationshantering

- Incidenthantering

Enkelt uttryckt: Cybersäkerhet är en del av informationssäkerhet. Alla cybersäkerhetsåtgärder ingår i informationssäkerhetsarbetet, men informationssäkerhet omfattar också mycket mer.

Genom att kombinera principer för både cybersäkerhet och informationssäkerhet, och anpassa dem till verksamhetens storlek och behov, kan du bygga ett kostnadseffektivt försvar mot dagens säkerhetshot. Det handlar inte om att implementera alla tänkbara säkerhetsåtgärder, utan om att göra rätt prioriteringar baserat på riskbedömningar.

Så här kommer du igång med informationssäkerhet

Om du ännu inte har ett strukturerat informationssäkerhetsarbete är det lätt att känna sig överväldigad. Men med rätt prioriteringar kan även mindre verksamheter bygga ett effektivt försvar. Här är konkreta steg att börja med:

Sätt upp grundläggande säkerhet först

Aktivera automatiska säkerhetsuppdateringar på alla system och implementera multifaktorautentisering (MFA) på kritiska tjänster som e-post, ekonomisystem och administrativa gränssnitt.

Enligt Microsofts forskning förhindrar MFA mer än 99 procent av automatiserade kontoövertagningsförsök – en enkel åtgärd med enorm säkerhetseffekt.

Få kontroll över informationen

Genomför en informationsinventering: Identifiera var din viktigaste information finns, vem som ansvarar för den och vilken skyddsnivå som behövs. Denna informationsklassning är grundläggande i både ISO 27001 och GDPR:s krav på ansvarsskyldighet (accountability).

Skapa också en tydlig incidenthanteringsprocess. Ett enkelt flödesschema med kontaktuppgifter och eskaleringsvägar räcker för att komma igång – det viktiga är att processen finns dokumenterad och är känd i organisationen.

Bygg vidare med övervakning och löpande kontroller

När grunderna är på plats kan du bygga vidare med central logghantering för dina kritiska system, kvartalsvis behörighetsrevision och säkra rutiner för distansarbete med VPN eller zero-trust-lösningar.

Kom ihåg: Informationssäkerhet handlar om systematiskt arbete och riskbaserade prioriteringar, inte om att implementera alla möjliga kontroller. Börja med åtgärder som ger störst effekt för din specifika verksamhet och bygg metodiskt vidare enligt en fastställd säkerhetsstrategi.

Vanliga frågor om informationssäkerhet

Vad är skillnaden mellan informationssäkerhet och IT-säkerhet?

IT-säkerhet är en del av informationssäkerhet som fokuserar specifikt på tekniska system och digital information. Informationssäkerhet är det bredare begreppet som omfattar all information - digital såväl som fysisk - och inkluderar även organisatoriska aspekter som policys, processer och personalutbildning.

Vilka ramverk och standarder finns för informationssäkerhet?

De vanligaste ramverken är ISO 27001 (certifierbar standard för ledningssystem), ISO 27002 (katalog med säkerhetskontroller), NIST Cybersecurity Framework (särskilt använt i USA), och CIS Controls (praktiska säkerhetskontroller). För svenska verksamheter är ISO 27001 vanligast som grund för strukturerat säkerhetsarbete.

Hur påverkar GDPR och NIS2 informationssäkerhetsarbetet?

GDPR kräver att du implementerar "lämpliga tekniska och organisatoriska åtgärder" för att skydda personuppgifter, vilket i praktiken innebär ett systematiskt informationssäkerhetsarbete. NIS2-direktivet ställer ännu tydligare krav på cybersäkerhet och riskhantering för samhällsviktiga och digitala tjänster. Båda regelverken kräver dokumentation, incidenthantering och ansvarig ledning.

Behöver små företag informationssäkerhet?

Ja, alla verksamheter som hanterar digital information behöver grundläggande informationssäkerhet. Cyberattacker riktas ofta mot mindre företag som har sämre skydd. Dessutom kräver GDPR systematiskt skydd av personuppgifter oavsett företagsstorlek. Det behöver inte vara komplicerat - börja med grunderna och bygg vidare efter behov och resurser.