En leverantörsbedömning är en systematisk utvärdering av en leverantörs förmåga att möta krav på säkerhet, kvalitet och leveransstabilitet. Det är en central del av riskhanteringen som syftar till att identifiera sårbarheter innan de påverkar verksamheten.

Genom att systematiskt utvärdera dina leverantörer går du från att gissa till att veta, vilket skapar säkrare affärsrelationer och säkerställer regelefterlevnad mot krav som NIS2 och ISO 27001.

Definition av leverantörsbedömning

En leverantörsbedömning är processen att verifiera leverantörers förmåga att möta ställda krav gällande informationssäkerhet, ekonomi och leverans. Det fungerar som en administrativ och teknisk kontroll för att minimera risker i försörjningskedjan.

Processen ger beslutsunderlag för att:

- Identifiera kritiska sårbarheter i leverantörsledet.

- Säkerställa efterlevnad av lagar (NIS2, GDPR) och standarder (ISO 27001).

- Utvärdera finansiell stabilitet för att undvika driftstopp.

- Dokumentera kontrollmiljön inför revisioner.

Vad ska man faktiskt titta på vid en granskning?

Det finns ingen standardmall som passar alla, och vad du bör granska beror helt på vilken typ av leverantör det handlar om. En molntjänst kräver ett extremt fokus på IT-säkerhet, medan en fysisk produktleverantör kanske granskas hårdare på kvalitet och leveransstabilitet.

Det är också vanligt att olika delar av organisationen ansvarar för sina respektive expertområden. IT-avdelningen granskar säkerhet, inköp kollar ekonomin och hållbarhetsansvariga utvärderar miljöpåverkan. Här är de vanligaste områdena:

- Säkerhet & IT: Titta efter bevis på kryptering, hur de hanterar inloggningar och om de gör regelbundna penetrationstester. Om de omfattas av NIS2-direktivet är detta ett lagkrav som måste verifieras noggrant.

- Finansiell stabilitet: Kommer de finanas kvar om tre år? En leverantör som går i konkurs kan stoppa din verksamhet snabbare än ett dataintrång. Kolla kreditvärdighet och ägarbild.

- Regelefterlevnad (Compliance): Säger de bara att de följer reglerna, eller kan de bevisa det? Fråga efter certifikat som ISO 27001 (informationssäkerhet) eller ISO 9001 (kvalitet).

- Hållbarhet: Med de nya kraven i CSRD-direktivet behöver du ha koll på din värdekedjas miljöpåverkan och sociala ansvar. Det räcker oftast inte längre med en enkel policy på deras hemsida.

Syftet med regelbundna utvärderingar

Regelbundna bedömningar fungerar som ett tidigt varningssystem. De hjälper organisationen att identifiera leverantörer med försämrad ekonomi som riskerar konkurs, bristande säkerhetsrutiner som kan leda till dataintrång, eller kvalitetsproblem som hotar det egna varumärket.

För samhällsviktiga verksamheter är kontrollen kritisk då incidenter i leverantörsledet kan påverka samhällets funktionalitet. Både NIS2-direktivet och säkerhetsskyddslagen ställer därför explicita krav på att dessa risker ska hanteras proaktivt.

Behöver alla leverantörer granskas lika noggrant?

Det är sällan värt besväret att granska alla leverantörer på exakt samma sätt.

Att skicka en självbedömning på 100 frågor till kaffeleverantören tar bara fokus från de kontroller som verkligen spelar roll.

En effektiv process handlar om att prioritera:

- Kritiska leverantörer: De som har tillgång till din kunddata eller system som måste fungera för att din verksamhet ska rulla. Dessa kräver djup granskning en gång om året.

- Viktiga leverantörer: De som påverkar driften men inte utgör en direkt säkerhetsrisk. Här räcker det ofta med en check vartannat eller vart tredje år.

- Övriga: Leverantörer med låg påverkan. Här räcker oftast en snabb koll på deras ekonomi.

Implementera en riskbaserad arbetsprocess

Arbetet bör struktureras utifrån leverantörens kritikalitet och riskprofil:

1. Initial bedömning (Onboarding)

Innan avtal tecknas genomförs en Due Diligence för att verifiera grundläggande krav:

- Finansiell status: Är bolaget ekonomiskt stabilt över tid?

- Säkerhetsnivå: Innehar de relevanta certifieringar (ISO 27001)?

- Operativ kapacitet: Kan de leverera enligt avtalade servicenivåer (SLA)?

2. Löpande och riskbaserad uppföljning

En godkänd leverantör kräver kontinuerlig övervakning då omvärldsfaktorer och hotaktörer förändras:

- Periodiska kontroller: Anpassa frekvensen efter risk – kritiska IT-leverantörer kräver tätare granskning än varuleverantörer.

- Incidentuppföljning: Analys av hur eventuella avvikelser har hanterats.

- Omvärldsbevakning: Bevaka förändringar i ägarbild, geografisk placering eller ny lagstiftning.

Genom att använda ett system för leverantörshantering som ChainSec automatiseras informationsinhämtningen, vilket centraliserar dokumentationen och säkerställer att inga kritiska kontroller missas.

Hur djupt i kedjan måste man titta?

Det räcker inte att bara ha koll på de du har avtal med. Många av de största säkerhetsincidenterna sker hos underleverantörer i nästa led – så kallad 4:e partsrisk. Om du köper en SaaS-tjänst är du i praktiken även beroende av deras molnleverantör.

I en bra bedömning bör du fråga hur din leverantör i sin tur kontrollerar sina underleverantörer. Du vill veta var din data faktiskt lagras fysiskt och vem som kan komma åt den när ingen ser på. Det här är numera ett krav för många, bland annat genom NIS2-direktivet.

Vad gör man om leverantören inte når upp till kraven?

Om en granskning visar på brister betyder det inte att ni måste bryta samarbetet direkt. Det handlar om att förstå risken och bestämma vad ni kan leva med.

De vanligaste lösningarna är:

- Sätt upp en plan: Kom överens om när bristerna ska vara åtgärdade.

- Kompensera: Kan ni begränsa leverantörens rättigheter i era system tills de har fixat sina problem?

- Dokumentera och acceptera: Ibland är risken så liten att ledningen väljer att acceptera den. Se bara till att det finns dokumenterat inför nästa revision.

Vanliga frågor om leverantörsbedömning

Hur ofta ska man göra leverantörsbedömningar?

Frekvensen styrs av riskprofil och kritikalitet. Högriskleverantörer bör bedömas årligen, medan lågriskleverantörer ofta följs upp vartannat eller vart tredje år. Lagkrav i NIS2, DORA (för finanssektorn) och ISO 27001 kräver regelbunden kontroll av kritiska leverantörer.

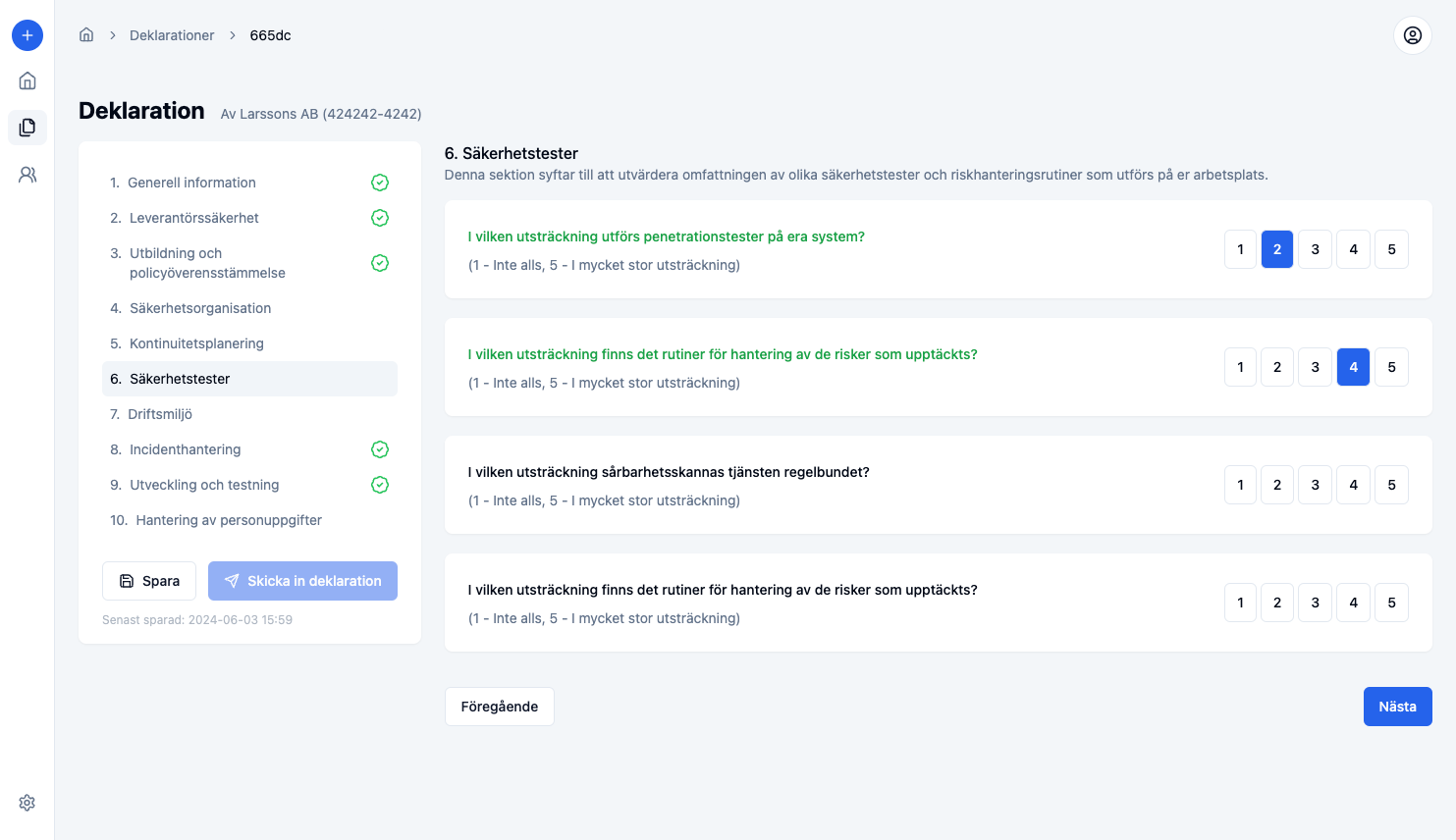

Vad ska ingå i en säkerhetsbedömning av IT-leverantörer?

Bedömningen bör täcka informationssäkerhet (ISO 27001), åtkomsthantering, kryptering och GDPR-efterlevnad. Verifiera även rutiner för incidenthantering, disaster recovery och regelbunden sårbarhetsskanning.

Kan små företag ställa krav på stora leverantörer?

Ja, regelefterlevnad i GDPR och NIS2 kräver att alla bolag kontrollerar sina leverantörer. Större leverantörer tillhandahåller ofta färdiga SOC 2-rapporter eller ISO-certifikat som bevis på sin säkerhetsnivå.

Vad är skillnaden mellan leverantörsbedömning och due diligence?

Due diligence är den djupgående granskningen innan avtal tecknas. Leverantörsbedömning omfattat hela livscykeln, inklusive den initiala granskningen och löpande uppföljning under hela avtalsperioden.

Hur dokumenterar man leverantörsbedömningar för revision?

Dokumentera bedömningsformulär, svar, certifikat och åtgärdsplaner centralt. En tydlig historik krävs för att påvisa efterlevnad av NIS2, ISO 27001 och CSRD vid en revision.