Ransomware är inte bara ett virus – det är en avancerad affärsmodell för cyberkriminella. Genom att kryptera era data och samtidigt stjäla känslig information skapar angriparna ett låst läge där insatserna är höga och lösensummorna ännu högre.

Det effektivaste skyddet är proaktivitet och en väl förberedd organisation. Här går vi igenom hur attackerna fungerar i praktiken, varför backup inte alltid räcker och hur ni säkrar leveranskedjan innan skadan har skett.

Vad är ransomware?

Ransomware är skadlig programvara som krypterar eller låser filer på datorer, servrar och i molnmiljöer. Angriparen kräver därefter en lösensumma, oftast i kryptovaluta, för att lämna ut den digitala nyckel som krävs för att låsa upp systemen.

Men det är viktigt att förstå att själva krypteringen ofta är slutskedet i en längre operation. Innan filerna låses har angriparna ofta rört sig fritt i nätverket under en längre tid, skaffat sig administrativa rättigheter och kartlagt organisationens mest värdefulla tillgångar.

Idag drivs ransomware-attacker ofta som professionella verksamheter genom modellen Ransomware-as-a-Service (RaaS). Specialiserade kriminella grupperingar utvecklar den skadliga koden och "hyr ut" den till andra aktörer (affiliates) som utför själva intrånget. Affiliaten tar typiskt 70–80 procent av lösensumman. Denna professionalisering har lett till en kraftig ökning av både antalet attacker och deras komplexitet.

Double Extortion: Mer än bara kryptering

Idag nöjer sig angripare sällan med att bara låsa era filer. I vad som kallas "Double Extortion" (dubbel utpressning) stjäl de även känslig data innan krypteringen påbörjas. Hotet förskjuts då från att bara handla om IT-drift till att handla om utpressning och ryktesskada. Om ni inte betalar, hotar de att publicera kundregister, affärshemligheter och personuppgifter på offentliga läckagesajter på dark web.

Detta skapar en extrem press på organisationen av flera skäl:

- Juridiska och regulatoriska krav: Läckage av personuppgifter kan leda till omfattande böter enligt GDPR och krav på incidentrapportering till Integritetsskyddsmyndigheten (IMY).

- Förtroendekris: Att förlora kontrollen över kunddata skadar varumärket och kundernas förtroende på ett sätt som kan ta år att reparera.

- Affärsmässig sårbarhet: Stöld av immateriella rättigheter eller strategiska planer kan ge konkurrenter eller utomstående aktörer insyn i verksamhetens kärna.

Vissa aktörer går ännu längre med Triple Extortion, där de även utpressar era kunder eller anställda direkt, eller använder överbelastningsattacker (DDoS) för att öka trycket ytterligare.

Detta gör att en traditionell backup-lösning, som visserligen kan återställa driften, inte räcker som ensamt skydd mot de långsiktiga konsekvenserna av en attack.

Hur fungerar ransomware?

De vanligaste attackvägarna inkluderar nätfiske (phishing) med skadliga bilagor, svaga lösenord på fjärrskrivbord (RDP) eller sårbarheter i opatchad mjukvara.

Angreppet sker ofta i tystnad. Angriparna rör sig genom nätverket under flera dagar eller veckor för att identifiera backuper, kartlägga känsliga data och säkerställa största möjliga skada innan krypteringen slutligen dras igång.

Ransomware i leverantörskedjan

En växande trend är att angripare riktar in sig på leverantörer för att nå deras kunder. Genom att kompromettera en programvaruleverantör eller en IT-partner kan ransomware spridas automatiskt till hundratals företag samtidigt. Det var precis det som hände i Coop-incidenten 2021 (REvil via Kaseya) och i Akira-attacken mot Tietoevrys datacenter i januari 2024, som slog ut Primula-lönesystemet hos ett stort antal svenska universitet och över 60 organisationer. Detta gör det avgörande att inte bara se till sin egen säkerhet, utan även granska sina leverantörers förmåga att skydda sig.

Om ni drabbas är riskerna vid en betalning stora: det finns inga garantier för att ni får tillbaka datan, verktygen kan vara instabila, och ni finansierar kriminell verksamhet vilket dessutom kan vara i strid med sanktionslagstiftning. Dessutom markeras ni som ett "betalande offer", vilket ofta leder till nya attacker inom kort.

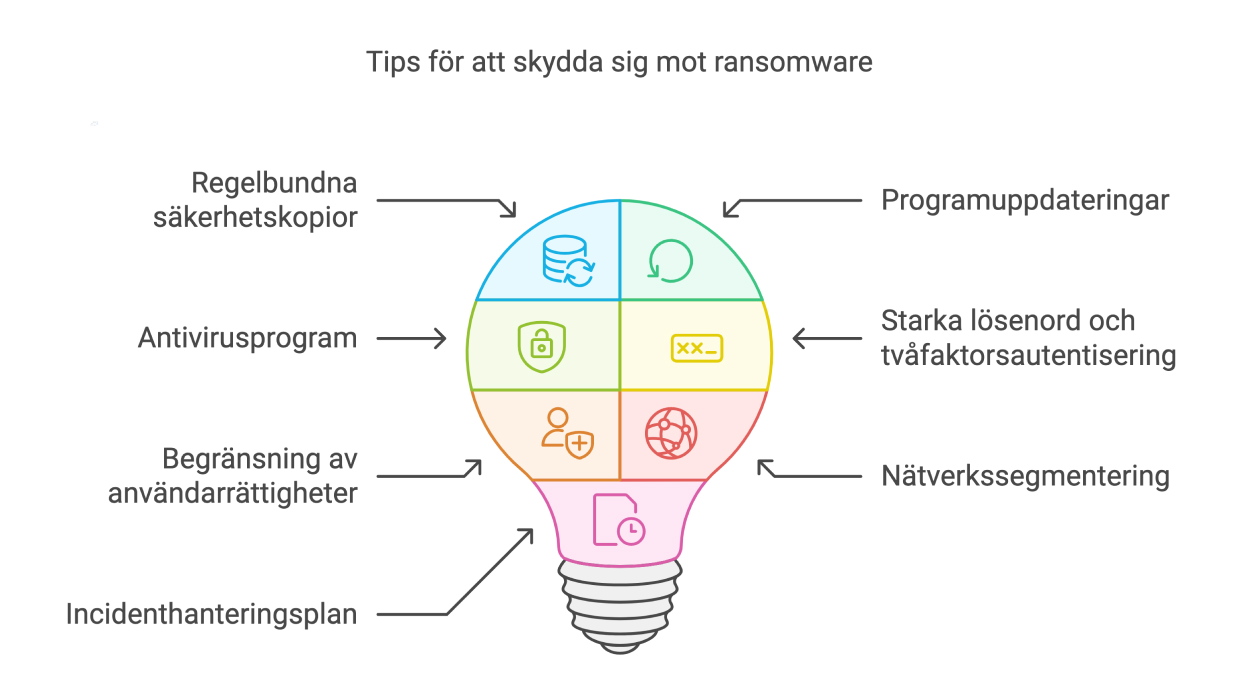

Hur skyddar man sig mot ransomware?

Att skydda sig kräver en kombination av tekniska lösningar och ett säkerhetsmedvetet arbetssätt.

- Följ 3-2-1-regeln för backup: Ha minst tre kopior av era data, på två olika medier, varav en kopia förvaras helt isolerad (offline/immutable). Moderna ransomware försöker alltid leta upp och radera lokala backuper först.

- Håll systemen uppdaterade: Patcha kritiska sårbarheter omedelbart. Ransomware utnyttjar ofta kända svagheter där säkerhetsuppdateringar redan finns tillgängliga. Regelbunden sårbarhetsskanning hjälper er hitta dem innan angriparen gör det.

- Ersätt traditionellt antivirus med EDR: Endpoint Detection and Response (EDR) kan upptäcka misstänkta beteenden – som att tusentals filer plötsligt börjar krypteras – och stoppa processen i realtid.

- Aktivera MFA överallt: Multifaktorautentisering är det enskilt viktigaste skyddet mot stulna inloggningsuppgifter, som är en av de vanligaste vägarna in.

- Tillämpa Least Privilege: Begränsa användarnas rättigheter så att ett intrång på en enskild dator inte kan sprida sig till hela serverhallen.

- Nätverkssegmentering: Dela upp nätverket så att en infektion kan isoleras till en specifik del av verksamheten.

- Utveckla en incidenthanteringsplan: Ha en klar plan för hur du ska agera om en ransomware-attack inträffar. Planen bör omfatta isolering av infekterade system, återställning av data från säkerhetskopior och kommunikation med anställda och kunder. En strukturerad incidenthanteringsprocess hjälper er att agera snabbt och metodiskt när något händer.

Glöm dock inte att det aldrig finns en absolut garanti mot att bli utsatt för en attack. Men genom att vara väl förberedd kan du minimera skadorna och snabbare återhämta dig om en attack skulle inträffa.