Cyberattacker mot företag och myndigheter ökar snabbt. Sjukhus, kommuner och energibolag har redan drabbats — och när fler samhällsviktiga funktioner digitaliseras växer riskerna.

För att stärka motståndskraften mot cyberhot har EU infört NIS2-direktivet – den mest omfattande cybersäkerhetsreformen hittills. I Sverige gäller nu cybersäkerhetslagen, som trädde i kraft den 15 januari 2026 – och tillsynsmyndigheterna har redan börjat förbereda sin tillsynsverksamhet.

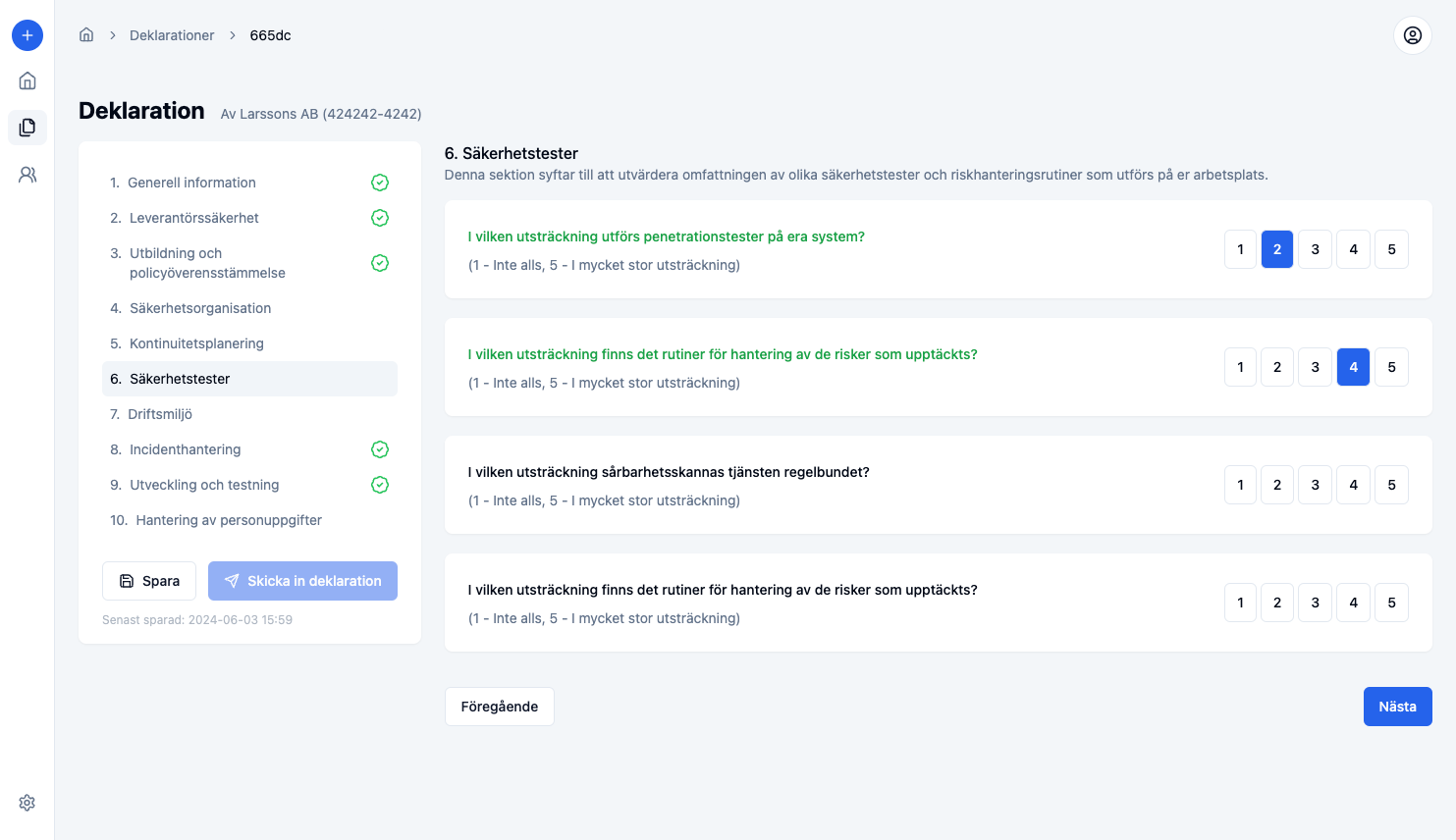

För att klara kraven krävs ett systematiskt säkerhetsarbete. Här är 10 centrala säkerhetsåtgärder för att både följa NIS2 och skydda din verksamhet mot framtidens hot.

Vad händer om ni inte följer NIS2?

Bristande efterlevnad är kostsamt. Sanktionerna i NIS2 är bland de strängaste inom EU-reglering:

| Kategori | Maxböter |

|---|---|

| Väsentliga entiteter | 10 miljoner euro eller 2% av global årsomsättning |

| Viktiga entiteter | 7 miljoner euro eller 1,4% av global årsomsättning |

Utöver böter kan ledningspersoner hållas personligt ansvariga. Styrelse och VD kan vid allvarliga eller upprepade brister förbjudas att inneha ledningsfunktioner. Det är ett av de skarpaste verktygen i NIS2 - och ett tydligt tecken på att cybersäkerhet inte längre är enbart en IT-fråga.

1. Kartlägg era risker och hot (Risk Management)

Börja med en grundlig riskanalys av er IT-miljö. NIS2 kräver att organisationer regelbundet bedömer sina sårbarheter och hot. Det handlar om att:

- Identifiera kritiska system och tillgångar

- Bedöma potentiella angreppsvägar

- Prioritera säkerhetsåtgärder baserat på risker

En strukturerad riskbedömning ger er underlag för att fördela resurser effektivt och bygga ett försvar som möter både NIS2-kraven och era hotbilder.

2. Incidenthantering (Incident Handling)

NIS2 kräver tydliga rutiner för att hantera cyberincidenter. Det som skiljer NIS2 från tidigare direktiv är ett obligatoriskt tredelat rapporteringsförlopp till tillsynsmyndigheten:

| Steg | Deadline | Vad ska rapporteras |

|---|---|---|

| Tidig varning | Inom 24 timmar | Bekräftelse att en betydande incident inträffat, indikation om angrepp eller ej |

| Incident-anmälan | Inom 72 timmar | Initial bedömning av allvarlighetsgrad, påverkade system och tjänster |

| Slutrapport | Inom 1 månad | Fullständig beskrivning, rotorsaksanalys och vidtagna samt planerade åtgärder |

För att klara dessa deadlines under press behöver ni ha förberett:

- Definierade roller och ansvar - vem larmar, vem beslutar, vem kommunicerar

- Tydliga kriterier för vad som räknas som en "betydande incident"

- Dokumenterade eskaleringsrutiner och kontaktlistor till NCSC

- Mallar för intern och extern kommunikation

En väl förberedd incident-respons minimerar skadorna när en attack inträffar. Att improvisera rapporteringen under pågående incident är ett av de vanligaste misstagen. För en djupare genomgång av tidsfristerna och praktiska rutiner, se vår guide om NIS2-incidentrapportering.

3. Säkerhet i leverantörskedjan (Supply Chain Security)

NIS2 ställer krav på kontroll av leverantörers IT-säkerhet. Ni behöver:

- Bedöma leverantörers säkerhetsnivå

- Ställa tydliga säkerhetskrav i avtal

- Följa upp och granska deras säkerhetsarbete

- Kontrollera åtkomst till system och data

För att effektivisera arbetet med leverantörsbedömningar kan du använda vår lösning för leverantörshantering - som automatiserar bedömningar och uppföljningar enligt NIS2.

4. Åtkomstkontroll (Access Control & Identity Management)

NIS2 kräver strikt kontroll över vem som har tillgång till era system. Säkerställ:

- Minsta möjliga behörighet för användare

- MFA för alla kritiska system

- Regelbunden översyn av behörigheter

- Loggning av åtkomst till känslig data

Var särskilt uppmärksam på privilegierade konton, t.ex. administratörer och konsulter.

5. Sårbarhetshantering (Vulnerability Management)

För att möta NIS2-kraven måste ni ha processer för att identifiera, prioritera och åtgärda sårbarheter:

- Automatiserade säkerhetsskanningar

- Snabb patchning av kända brister

- Prioritering av kritiska system

- Kontinuerlig övervakning av nya hot

Rutinerna bör se till att sårbarheter åtgärdas innan de utnyttjas.

6. Övervakning och loggning (Monitoring & Event Handling)

NIS2 ställer krav på aktiv övervakning av system. Implementera:

- SIEM-lösning för centraliserad logganalys

- Realtidsövervakning av kritiska miljöer

- Larm för avvikande beteenden

- Process för analys av säkerhetshändelser

En stark övervakningsstrategi ger snabbare upptäckt och bättre spårbarhet vid incidenter.

7. Utbildning och medvetenhet (Training & Awareness)

Personalen är ofta den första försvarslinjen. NIS2 kräver att ni:

- Genomför återkommande säkerhetsutbildningar

- Testar motståndskraft mot social engineering

- Tydliggör ansvar och rutiner

- Mäter och följer upp utbildningsinsatser

Kombinera teoretisk träning med praktiska övningar som simulerade phishing-attacker. Målet är att göra säkerhetsmedvetenhet till en del av kulturen.

8. Kontinuitetsplanering och återställning (Business Continuity & Recovery)

NIS2 kräver att ni kan hantera och återhämta er från avbrott. Säkerställ:

- Dokumenterade kontinuitetsplaner

- Regelbunden backup av kritisk data

- Testade återställningsrutiner

- Redundans för viktiga system

En väl testad kontinuitetsplan minskar stilleståndstiden avsevärt. Kom ihåg: en backup är värdelös om den inte går att återställa.

9. Säker utveckling (Secure Development)

NIS2 kräver säkerhet genom hela livscykeln. Inför:

- Security by Design i alla projekt

- Automatiserade säkerhetstester

- Regelbundna kodgranskningar

- Sårbarhetsscanning i CI/CD-pipeline

Att bygga in säkerhet från början kostar mindre än att åtgärda brister i drift. Använd SAST för kodgranskning och DAST för test av körande applikationer.

10. Dokumentation och efterlevnad (Governance & Compliance)

NIS2 kräver spårbarhet och dokumentation av ert säkerhetsarbete. Säkerställ att ni har:

- Uppdaterade policyer och rutiner

- Regelbundna interna revisioner

- Tydligt ansvar för efterlevnad

- Dokumentation som visar hur ni uppfyller kraven

Ledningen har enligt NIS2 det yttersta ansvaret för informationssäkerheten. Styrelse och VD ska inte bara godkänna policys, utan också följa upp att de efterlevs i praktiken. Läs mer om ledningsansvar och personligt ansvar enligt NIS2 här.

Snabbkoll: Har ni det på plats?

Använd tabellen nedan för att göra en första bedömning av hur långt ni kommit. Ta med den till nästa ledningsgenomgång.

| Säkerhetsåtgärd | Ej påbörjat | Pågår | Klart |

|---|---|---|---|

| 1. Riskbedömning och riskhantering | ☐ | ☐ | ☐ |

| 2. Incidenthantering och rapportering | ☐ | ☐ | ☐ |

| 3. Säkerhet i leverantörskedjan | ☐ | ☐ | ☐ |

| 4. Åtkomstkontroll och identitetshantering | ☐ | ☐ | ☐ |

| 5. Sårbarhetshantering och patchning | ☐ | ☐ | ☐ |

| 6. Övervakning och loggning | ☐ | ☐ | ☐ |

| 7. Utbildning och medvetenhet | ☐ | ☐ | ☐ |

| 8. Kontinuitetsplanering och återställning | ☐ | ☐ | ☐ |

| 9. Säker systemutveckling | ☐ | ☐ | ☐ |

| 10. Dokumentation och efterlevnad | ☐ | ☐ | ☐ |

Har ni tre eller fler åtgärder som inte är påbörjade? Då är det dags att prioritera. Tillsynsmyndigheterna förväntas börja utöva aktiv tillsyn under 2026.

NIS2 och GDPR - två sidor av samma mynt

Många av NIS2-kraven överlappar med GDPR, särskilt inom incidenthantering, åtkomstkontroll och riskanalys. En samordnad strategi för informationssäkerhet och dataskydd sparar både tid och resurser – och ger starkare efterlevnad.

Att uppfylla NIS2-kraven kräver både tekniska och organisatoriska förändringar. Börja med en nulägesanalys och prioritera insatser utifrån era risker.

Vill du veta hur din verksamhet ligger till med NIS2 - nu när lagen gäller? Gör en kostnadsfri självbedömning av NIS2-efterlevnad i ChainSec och få en tydlig bild av vilka åtgärder som behöver prioriteras.