CRA (Cyber Resilience Act) är EU:s nya förordning för cybersäkerhet i digitala produkter. Den ställer krav på tillverkare att bygga in säkerhet från start, hantera sårbarheter och tillhandahålla säkerhetsuppdateringar under produktens livstid.

Förordningen trädde i kraft 10 december 2024 och börjar gälla fullt ut 11 december 2027. Den omfattar allt från programvara och appar till smarta hem-enheter och industriell IoT.

Vad är CRA?

CRA antogs av EU-parlamentet och rådet under 2024 och trädde i kraft 10 december 2024. Det är den första lagstiftningen som ställer tvingande cybersäkerhetskrav på nästan alla digitala produkter som säljs inom EU.

Förordningen ska säkerställa att produkter är säkra redan från design och att tillverkare aktivt hanterar sårbarheter under hela produktens livstid. Den ger konsumenter och företag transparens om produkters säkerhet och skapar enhetliga säkerhetsstandarder inom EU.

I grunden handlar det om ett skifte i ansvar. Tidigare kunde tillverkare släppa produkter på marknaden utan att ta ansvar för säkerhetsbrister i efterhand. Med CRA måste de aktivt underhålla säkerheten under hela produktens livscykel.

Vilka produkter omfattas?

CRA gäller brett för "produkter med digitala element". Det vill säga hårdvara och mjukvara som antingen består av eller innehåller digitala komponenter.

Omfattade produkter

CRA omfattar tre huvudkategorier av produkter med olika kravnivåer:

| Kategori | Exempel | Särskilda krav |

|---|---|---|

| Mjukvara och appar | Operativsystem, webbläsare, säkerhetsprodukter (brandväggar, antivirus), företagsprogram och SaaS-lösningar | Grundkrav på säkerhet och uppdateringar |

| Hårdvara med programvara | Smarta hem-enheter, nätverksutrustning (routrar, switchar), industriell IoT, konsumentelektronik med uppkoppling | Grundkrav plus krav på hårdvarusäkerhet |

| Kritiska produkter | Identitetshantering och autentisering, VPN, industriella styrsystem, smarta grid-komponenter | Certifiering av tredje part krävs innan försäljning |

Kritiska produkter måste genomgå strängare bedömningar och certifiering av tredje part innan de får säljas på EU-marknaden.

Osäkerhet kring SaaS-lösningar: Det finns fortfarande tolkningsfrågor kring hur "rena" SaaS-lösningar som levereras enbart via webben kommer att behandlas. EU-kommissionen förväntas ge tydligare vägledning under 2026, men företag som utvecklar SaaS bör förbereda sig för att omfattas av grundkraven.

Undantag från CRA

Vissa produkter omfattas inte eftersom de redan har speciallagstiftning:

- Medicintekniska produkter

- Fordon

- Flyg och civil luftfart

- Militära och säkerhetsprodukter

Dessutom undantas öppen källkod som utvecklas utan kommersiell verksamhet. Men om ett företag säljer eller stödjer öppen källkod kommersiellt kan CRA gälla.

Vad kräver CRA?

CRA bygger på tre huvudpelare: säker design, sårbarhetshantering och transparens.

1. Säkerhet genom design (security by design)

Produkter måste vara säkra redan från början. Tillverkare ska genomföra riskbedömning innan lansering och bygga in säkerhet i hela utvecklingsprocessen.

Konkret innebär det säkra standardinställningar (inga standardlösenord), minimerad attackyta där bara nödvändiga funktioner är aktiverade, och skydd mot vanliga sårbarheter. Detta liknar kraven i ISO 27001 men applicerat specifikt på produktutveckling.

2. Sårbarhetshantering under hela livscykeln

Säkerhet slutar inte vid lansering. Tillverkare måste:

- Övervaka och hantera sårbarheter aktivt

- Tillhandahålla säkerhetsuppdateringar under produktens hela förväntade livslängd

- Rapportera aktivt utnyttjade sårbarheter och säkerhetsincidenter till behöriga myndigheter

- Informera användare om säkerhetsrisker och uppdateringar

Detta påminner om incidentrapporteringskraven i NIS2, men fokuserar på produktsäkerhet snarare än driftsäkerhet.

3. Transparens och dokumentation

Användare ska kunna fatta informerade beslut om produkters säkerhet. Alla produkter måste CE-märkas för att bekräfta efterlevnad, innehålla tydlig dokumentation om säkerhetsfunktioner och ange supportperiod för säkerhetsuppdateringar.

Tillverkare måste också tillhandahålla en kontaktpunkt för sårbarhetsrapporter. För kritiska produkter krävs dessutom SBOM (Software Bill of Materials) – en komplett lista över alla mjukvarukomponenter i produkten.

Tidsplan för CRA

CRA införs stegvis för att ge företag tid att anpassa sig:

| Datum | Vad som gäller |

|---|---|

| 10 december 2024 | CRA träder i kraft |

| 11 juni 2026 | Krav på anmälningsorgan börjar gälla |

| 11 september 2026 | Rapporteringskrav för sårbarheter och incidenter börjar gälla |

| 11 december 2027 | Fullständig efterlevnad krävs för alla produkter |

Observera: produkter som lanseras efter 11 december 2027 måste uppfylla alla krav direkt. Produkter som redan finns på marknaden får en övergångsperiod.

Hur påverkar CRA leverantörskedjan?

CRA skapar ett delat ansvar genom hela kedjan: tillverkare, importörer, distributörer och slutanvändare.

För er som köper digitala produkter

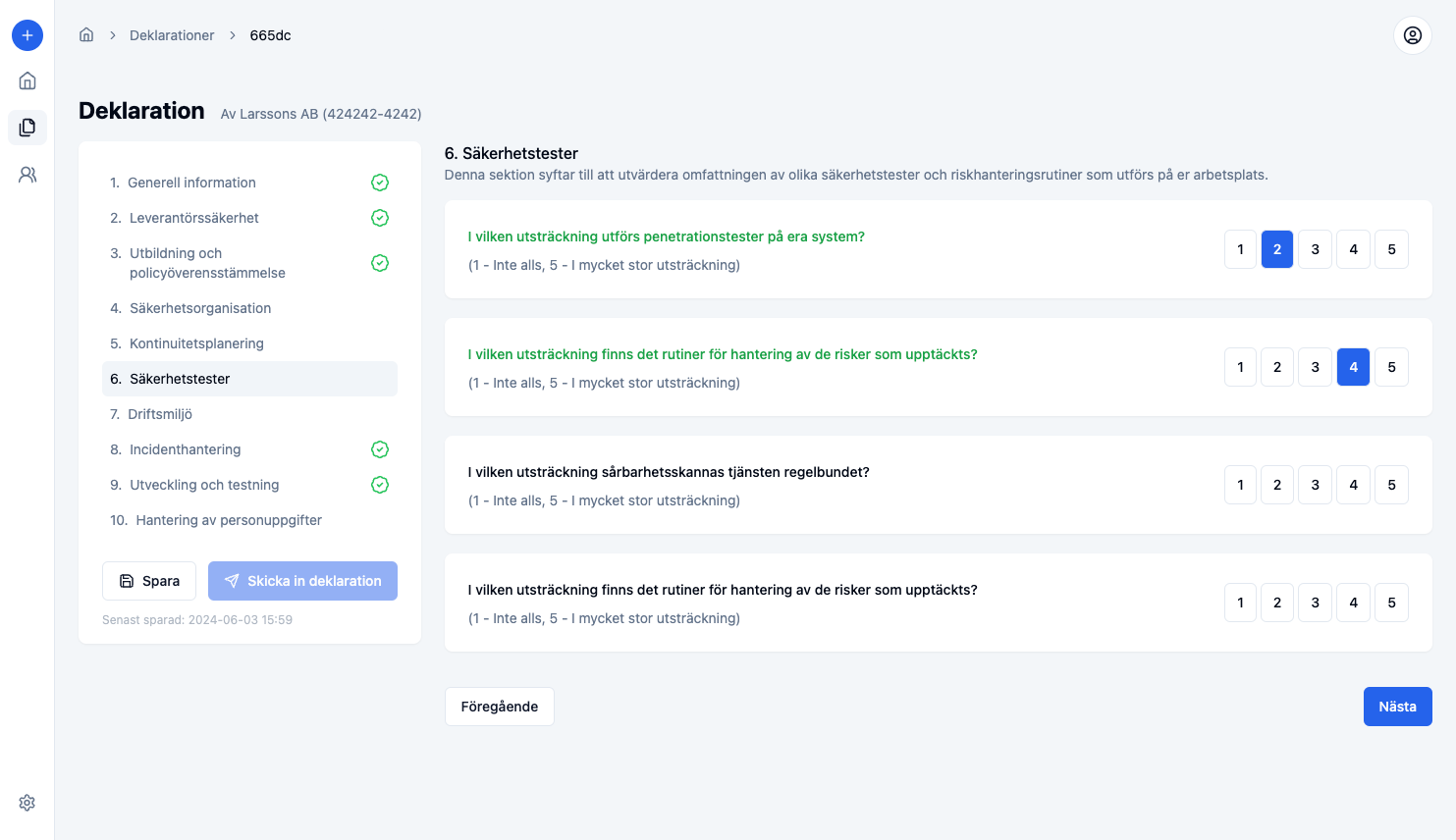

Om ni köper in mjukvara, hårdvara eller molntjänster måste ni nu kunna verifiera att leverantören uppfyller CRA. Detta blir en viktig del av leverantörsbedömningen.

Praktiska frågor att ställa leverantörer:

- Är produkten CE-märkt enligt CRA?

- Hur länge garanteras säkerhetsuppdateringar?

- Hur hanterar ni sårbarheter och incidenter?

- Kan ni tillhandahålla SBOM?

- Vilken kontaktpunkt finns för säkerhetsrapporter?

För er som utvecklar produkter

Om ni utvecklar och säljer digitala produkter inom EU får ni nya skyldigheter. Ni måste implementera security by design i hela utvecklingsprocessen, upprätta processer för sårbarhetshantering och förbereda dokumentation för CE-märkning.

Dessutom krävs långsiktig support för säkerhetsuppdateringar. Detta kräver inte bara tekniska åtgärder utan också processer och dokumentation – precis som vid en ISO 27001-certifiering.

Kopplingen till NIS2

Många företag påverkas av både NIS2 och CRA samtidigt. Här är skillnaden:

| Regelverk | Vad det kräver | Vem det gäller |

|---|---|---|

| NIS2 | Cybersäkerhet i er verksamhet och drift | Samhällsviktiga organisationer |

| CRA | Säkerhet i de produkter ni utvecklar eller köper | Tillverkare och köpare av digitala produkter |

Om ni både omfattas av NIS2 (som verksamhet) och utvecklar digitala produkter (som tillverkare) måste ni uppfylla båda regelverken. Den goda nyheten är att många åtgärder överlappar: riskbedömning, sårbarhetshantering och incidentrapportering krävs i båda.

Börja förbereda er nu

Även om fullständig efterlevnad inte krävs förrän 11 december 2027 är det klokt att börja tidigt. Börja med att kartlägga vilka produkter som faller under CRA och vilka som klassas som kritiska.

För tillverkare handlar det om att implementera security by design i utvecklingsprocessen, upprätta rutiner för sårbarhetshantering och förbereda dokumentation för CE-märkning. För köpare gäller det att granska vilka digitala produkter ni använder och verifiera att leverantörerna uppfyller CRA-kraven.

Integrera sedan CRA-kraven med er befintliga riskhantering. Koppla kraven till ert ledningssystem, säkerställ att leverantörsbedömningar inkluderar CRA, och använd GRC-system för att hålla koll på efterlevnad.

ChainSec hjälper er att hantera leverantörsrisker systematiskt, inklusive att verifiera att era leverantörer uppfyller CRA-krav. Boka en demo för att se hur det fungerar.

Vanliga frågor om CRA

Omfattas vår programvara av CRA?

CRA gäller produkter med digitala element som säljs eller distribueras kommersiellt i EU. Det inkluderar mjukvara, hårdvara med programvara, och IoT-enheter.

Vissa produkter är undantagna: medicintekniska produkter, fordon och flyg (som redan har egen lagstiftning), samt öppen källkod som utvecklas utan kommersiell verksamhet.

När börjar CRA att gälla?

CRA trädde i kraft 10 december 2024, men kraven börjar gälla stegvis. Rapporteringskrav för sårbarheter börjar 11 september 2026.

Fullständig efterlevnad krävs från 11 december 2027. Produkter som lanseras efter det datumet måste uppfylla alla krav direkt.

Vad händer om vi inte följer CRA?

Böterna kan bli substantiella: upp till 15 miljoner euro eller 2,5% av global omsättning för allvarliga överträdelser. Dessutom kan produkter stoppas från EU-marknaden.

Men viktigast: bristande säkerhet i era produkter kan leda till cyberattacker mot era kunder, vilket skadar ert varumärke långsiktigt.

Hur påverkar CRA vår leverantörskedja?

Om ni köper in programvara eller digitala produkter måste ni kunna lita på att era leverantörer uppfyller CRA-kraven. Det innebär att ni behöver ställa krav på säkerhetsuppdateringar, sårbarhetsinformation och dokumentation.

ChainSec hjälper er att bedöma och följa upp leverantörers säkerhetsarbete systematiskt.

Läs mer om CRA i det officiella EU-direktivet.