En säker inköpsprocess börjar inte med prisförhandling. Den börjar med att förstå vilken risk leverantören tillför verksamheten.

Strukturerad hantering av leverantörsrisk minskar risken för driftstopp, dataintrång, avtalsproblem och dyra omtag. Samtidigt går upphandlingar snabbare när krav, roller och beslut är tydliga från start.

I den här artikeln får du en praktisk modell för hur inköp, IT, säkerhet, juridik och verksamhet kan arbeta tillsammans genom hela processen.

Vad menas med leverantörsrisk i inköp?

Leverantörsrisk i inköp är den samlade risken som uppstår vid inköp av produkter eller tjänster från en extern part. Det är inte en enskild risktyp, utan en kombination av flera dimensioner som kan påverka verksamheten på olika sätt.

Operativ risk

Operativ risk handlar om leverantörens förmåga att leverera i tid, med rätt kvalitet och tillräcklig kontinuitet.

En försenad leverans av kritisk utrustning kan stoppa produktion. Kvalitetsbrister i inköpta tjänster kan direkt påverka kunder.

Om leverantören saknar kontinuitetsplanering kan driftstopp hos dem snabbt bli ett större problem.

Informationssäkerhetsrisk

Informationssäkerhetsrisk uppstår när leverantören får tillgång till system, data eller nätverk. Bristande åtkomstkontroll kan ge obehörig åtkomst till känslig information. Svag incidenthantering innebär att incidenter upptäcks för sent.

Många av de mest synliga dataintrången de senaste åren har skett via tredjepartsleverantörer med för bred systemåtkomst.

Juridisk och compliance-risk

Juridisk och compliance-risk rör avtal, personuppgiftshantering och regelverk. Ett bristfälligt avtal kan lämna organisationen utan rätt att granska leverantören eller kräva ersättning vid problem.

Om leverantören behandlar personuppgifter på er räkning är ni personuppgiftsansvarig och leverantören personuppgiftsbiträde enligt GDPR. Ansvaret för att kraven uppfylls ligger hos er – även när behandlingen sker hos leverantören.

För reglerade verksamheter tillkommer krav från NIS2, DORA eller branschspecifika regelverk.

Finansiell risk

Finansiell risk kan påverka både direkt och indirekt. Om en kritisk leverantör hamnar i ekonomiska problem kan de tvingas lägga ned verksamheten eller sänka kvaliteten för att spara kostnader.

Koncentrationsrisk – att för stor del av verksamheten är beroende av en enda leverantör – ökar sårbarheten om något händer.

Strategisk risk

Strategisk risk handlar om långsiktigt beroende och flexibilitet. Inlåsningseffekter (vendor lock-in) kan göra det tekniskt eller ekonomiskt svårt att byta leverantör även när samarbetet inte längre fungerar.

Beroende av en enskild leverantör eller deras underleverantörer kan begränsa förhandlingsstyrkan och skapa sårbarhet för prisökningar eller försämrade villkor.

Det här är varför inköp behöver arbeta nära leverantörshantering och inte bara fokusera på pris och leveranstid. En billig leverantör som skapar säkerhetsrisker eller driftstopp kan bli den dyraste investeringen.

Varför inköp är nyckeln i riskarbetet

Inköp är ofta den funktion som sitter i själva flödet där leverantörsrelationen formas.

Det är inköp som definierar kravbilden tillsammans med verksamheten, begär in underlag från leverantörer och samordnar utvärderingen. Det är inköp som driver avtalssignering och följer upp förnyelser och omförhandlingar.

Denna centrala position gör inköp till den naturliga ägaren av riskarbetet. Inte för att inköp ska göra alla riskbedömningar själva, utan för att de kan säkerställa att rätt frågor ställs vid rätt tidpunkt.

Det innebär att inköp är den bästa platsen att bygga in riskkontroller i processen.

Om kontrollerna kommer in först efter signerat avtal blir de dyrare, långsammare och svårare att genomdriva.

Däremot, om riskbedömningen görs tidigt – innan leverantör väljs – kan den användas som ett aktivt urvalskriterium. Säkerhetskrav kan vägas in tillsammans med pris och funktionalitet.

En bra tumregel: gör risk till ett inköpskriterium, inte ett efterhandssteg.

Så bygger ni en säker inköpsprocess (7 steg)

Nedan är en modell som fungerar för både mindre bolag och större organisationer. Processen är densamma, men omfattningen och detaljnivån anpassas efter resurser och risknivå. Ett litet företag kan genomföra samma steg med enklare underlag och färre personer involverade.

1. Definiera behov och riskprofil innan ni går till marknaden

Många processer startar med kravspecifikation och budget. Lägg till en riskprofil redan här.

Besvara minst följande frågor:

- Kommer leverantören hantera personuppgifter eller känslig information?

- Kommer leverantören få systemåtkomst eller integration till era miljöer?

- Är leverantören kritisk för drift, leverans eller kundupplevelse?

- Hur svårt är det att byta leverantör om något går fel?

- Finns regulatoriska krav (t.ex. NIS2, DORA, GDPR) som påverkar inköpet?

Detta steg avgör vilken granskningsnivå som krävs senare. För många organisationer är detta den största förbättringen: att segmentera tidigt istället för att behandla alla leverantörer lika.

2. Sätt tvärfunktionella beslutspunkter

En säker inköpsprocess kräver tydliga roller.

Inköp ska inte ensamt bära säkerhets- eller juridikbedömningar – det leder nästan alltid till antingen orimligt höga trösklar (om inköp är försiktig) eller för låga krav (om säkerhetsaspekterna inte syns i beslutet).

Definiera istället vem som ansvarar för vad genom hela processen:

- Inköp: processledning, leverantörsdialog, kommersiella villkor

- Verksamhetsägare: behov, kritikalitet, acceptanskriterier

- IT / informationssäkerhet: tekniska krav, säkerhetsbedömning, integrationsrisk

- Juridik: avtalsvillkor, personuppgiftsfrågor, ansvarsfördelning

- Ekonomi: kreditbedömning och finansiell uppföljning (vid behov)

I mindre företag kan samma person bära flera av dessa roller. Viktigt är att frågorna ändå ställs och besvaras – inte att varje funktion har en dedikerad person.

Ett praktiskt upplägg är att införa två formella beslutspunkter:

- Go/No-Go före offertutvärdering – beslut om upphandlingen ska gå vidare och vilken kontrollnivå som krävs

- Go/No-Go före avtalssignering – beslut om riskerna är acceptabla baserat på genomförd granskning och avtalets slutliga utformning

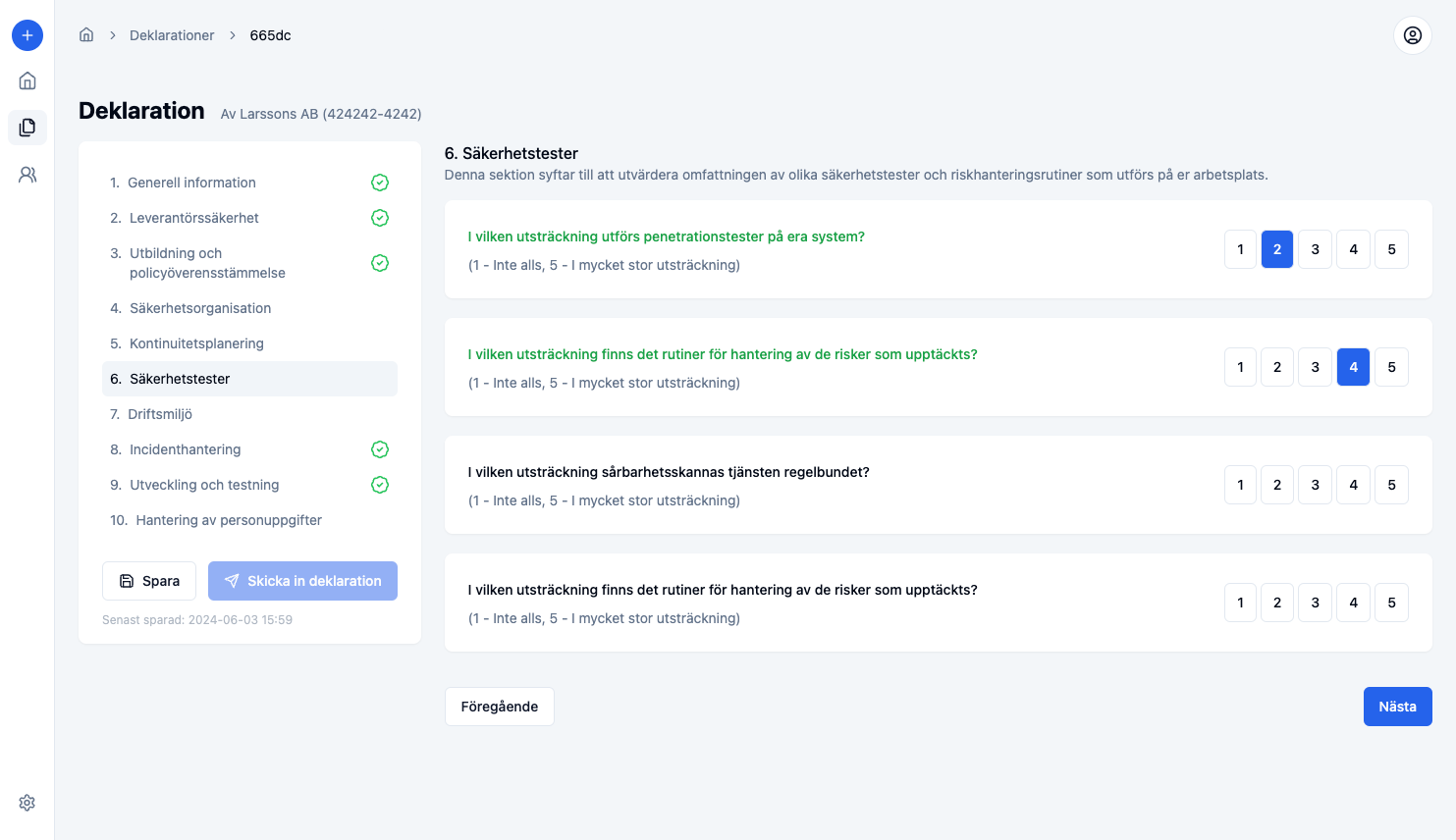

3. Gör en riskbaserad leverantörsbedömning

Nu börjar själva granskningen. Här ska djupet styras av riskprofilen från steg 1.

En lågriskleverantör som bara levererar kontorsmaterial behöver inte samma granskning som en molntjänstleverantör med full tillgång till kunddata.

För kritiska leverantörer bör bedömningen normalt omfatta:

- informationssäkerhet och incidenthantering

- dataskydd och personuppgiftshantering

- kontinuitetsplanering och återställningsförmåga

- användning av underleverantörer

- certifieringar och kontrollramverk (t.ex. ISO 27001, SOC 2)

- ekonomisk stabilitet

Utgå gärna från en standardiserad leverantörsbedömning och komplettera med verksamhetsspecifika krav. För mindre företag kan detta vara ett enkelt formulär eller checklista – det viktiga är att frågorna ställs och dokumenteras, inte formatet.

Om ni saknar överblick över hela leverantörsbasen kan ni börja med att kartlägga leverantörsrisker systematiskt.

4. Ställ rätt krav i upphandling och förhandling

Många team gör en bra bedömning men tappar den i förhandlingen. Risker måste översättas till tydliga krav.

Exempel på krav som ofta bör ingå:

- säkerhetskrav och miniminivåer för skyddsåtgärder

- skyldighet att rapportera incidenter inom definierad tid

- krav på hantering av underleverantörer

- rätt till granskning eller verifiering av kontroller

- krav på kontinuitetsplan och testad återställning

- krav på notifiering vid väsentliga förändringar (ägande, driftmiljö, underleverantörer)

För leverantörer som behandlar personuppgifter krävs ofta personuppgiftsbiträdesavtal (PUB-avtal). För reglerade verksamheter kan även NIS2- eller DORA-krav behöva speglas i avtalet.

5. Säkra onboarding innan leveransstart

Avtalet är inte slutet på riskarbetet. Det är startpunkten för kontroll i drift. Många problem uppstår för att onboarding sker för snabbt eller för informellt – leverantören får tillgång innan alla kontroller är på plats.

Innan leverantören börjar leverera bör ni kontrollera att:

- rätt avtal och bilagor är signerade

- kontaktvägar för incidenter och eskalering är definierade

- åtkomster och behörigheter följer minsta privilegium

- dokumentation och bevis (certifikat, policyer) är insamlade

- ansvarig verksamhetsägare har godkänt start

Detta skapar en tydlig ansvarsgräns och förhindrar att leverantören börjar arbeta innan alla är redo. Koppla gärna ihop inköp med en strukturerad process för onboarding av leverantörer.

6. Följ upp leverantörer riskbaserat under avtalstiden

Den vanligaste svagheten i inköpsprocesser är att kontrollen upphör efter signering. Risker förändras över tid – leverantörer kan försämras genom kostnadsbesparingar, ägarbyten eller förlorad kompetens. Certifikat löper ut. Underleverantörer byts ut. Nya säkerhetshot dyker upp.

Skapa därför en uppföljningsmodell med:

- frekvens per risknivå (t.ex. kvartalsvis för kritiska, årligen för övriga)

- tydliga kontrollpunkter (incidenter, SLA, certifikat, avvikelser)

- dokumenterade åtgärdsplaner och deadlines

- eskaleringsväg om leverantören inte uppfyller krav

Ett enkelt första steg är att börja med era 5-10 mest kritiska leverantörer och skapa en fast uppföljningskalender.

7. Planera exit och leverantörsbyte i förväg

Många risker blir synliga först när samarbetet ska avslutas. Om exit inte är planerad kan ni hamna i dyrt beroende eller operativt stopp. En leverantör som vet att ni inte kan byta har inget incitament att förhandla om pris eller villkor.

Säkerställ att processen innehåller:

- plan för dataåterlämning eller radering

- avveckling av åtkomster och integrationer

- kunskapsöverföring och dokumentation

- övergångsplan till ny leverantör eller intern drift

- ansvar och tidsramar för avslut

Detta minskar risken för leverantörsberoende (vendor lock-in) och gör inköpsfunktionen mer strategisk.

Checklista: säker inköpsprocess för leverantörer

Använd checklistan som en snabb självkontroll av er process.

- Vi riskklassar leverantörer innan upphandling/inköp går vidare

- Inköp, verksamhet, IT/säkerhet och juridik har tydliga roller

- Vi använder en standardiserad leverantörsbedömning

- Risker översätts till avtalskrav och bilagor

- Vi har tydliga incident- och eskaleringsvägar

- Onboarding kräver formellt godkännande innan leveransstart

- Kritiska leverantörer följs upp löpande under avtalstiden

- Vi har en exitplan för kritiska leverantörer

Om ni svarar nej på flera punkter har ni sannolikt en process som fungerar kommersiellt, men inte tillräckligt säkert.

Vanliga misstag i inköp som ökar leverantörsrisken

1. Riskbedömning görs för sent

När säkerhet och juridik kopplas in efter leverantörsval blir processen långsam och konfliktfylld. Leverantören är redan utvald och förväntningarna är satta. Det är för sent att ställa nya krav utan att förhandla om pris eller förlänga tidsplanen. Det skapar frustration både internt och hos leverantören.

Gör istället riskklassning tidigt – innan leverantör väljs – så att rätt krav ställs från början. Det ger bättre underlag för urval, snabbare processer och färre överraskningar.

2. Samma process för alla leverantörer

Många organisationer använder samma granskningsmall och godkännandeprocess för alla leverantörer, oavsett om det är en kontorsmöbelleverantör eller en molntjänst som hanterar känslig kunddata.

Det slösar tid på lågriskleverantörer och ger för lite kontroll på kritiska leverantörer.

Arbeta riskbaserat istället. Anpassa djupet i granskning, frekvensen på uppföljning och kraven i avtalet efter leverantörens faktiska påverkan på verksamheten.

3. Bra krav i avtal, men ingen uppföljning

Många avtal innehåller utmärkta säkerhetskrav, incidentrapporteringskrav och skyldigheter att upprätthålla certifieringar.

Men om ingen följer upp att kraven efterlevs är avtalet bara ett dokument i en mapp. Risker växer i tystnaden.

Planera ansvar, frekvens och åtgärdsspår redan vid signering. En bra avtalsklausul utan uppföljning är värdelös.

4. Otydligt ägarskap efter onboarding

När leverantören går live är det vanligt att inköp tror att verksamheten äger allt, medan verksamheten tror att inköp fortsätter driva uppföljningen.

Resultatet blir att ingen gör det – förrän något går fel.

Definiera ansvarsfördelningen explicit redan vid onboarding. Vem äger den löpande relationen? Vem följer upp säkerhet och avtal? Vem hanterar incidenter?

Från inköpsprocess till konkurrensfördel

En säker inköpsprocess handlar inte bara om att undvika incidenter.

Den skapar också snabbare beslut, bättre leverantörsdialog och starkare förhandlingsläge.

När roller och beslutspunkter är tydliga försvinner långa mejltrådar om vem som ska göra vad.

När krav är definierade tidigt kan leverantörer ge korrekta offerter från början.

När uppföljning är strukturerad upptäcks problem innan de blir akuta.

Strukturerad hantering av risk, uppföljning och avtal gör organisationen till en mer förutsägbar kund och en starkare intern partner.

Leverantörer vet vad som förväntas. IT och säkerhet får sina frågor besvarade i rätt tid. Verksamheten får tryggare leveranser.

För organisationer med många leverantörer blir nästa steg ofta att samla process, dokument och uppföljning i ett gemensamt system istället för att arbeta i Excel och mejl.

Även mindre företag med färre leverantörer tjänar på struktur – ofta är sårbarheten större när resurserna är mindre.

Läs mer om när det är dags att gå från Excel till GRC-system eller hur man kan granska leverantörsregistret för att hitta dolda risker.

Vanliga frågor om inköp och leverantörsrisk

Varför bör inköp äga processen för leverantörsrisk?

Inköp sitter i flödet där krav ställs, leverantörer väljs och avtal tecknas. Det gör inköp till den naturliga samordnaren. Däremot bör riskbedömning alltid göras tvärfunktionellt tillsammans med IT, säkerhet, juridik och verksamhetsägare.

När ska riskbedömningen göras i inköpsprocessen?

Riskbedömningen ska starta innan leverantör väljs och vara ett beslutsunderlag i urvalet. Därefter ska den uppdateras inför avtalssignering och följas upp löpande under hela leverantörsrelationen.

Måste alla leverantörer genomgå samma kontrollnivå?

Nej. En riskbaserad process innebär att kontrollnivån styrs av leverantörens kritikalitet, datatillgång och påverkan på verksamheten. Kritiska leverantörer behöver djupare granskning och tätare uppföljning.

Vilka funktioner behöver vara med i processen?

Minimikravet är inköp, verksamhetsägare och juridik. Om leverantören hanterar data, system eller integrationer bör även IT och informationssäkerhet delta. Ekonomi är ofta relevant för finansiell kontroll och uppföljning.