DORA står för Digital Operational Resilience Act. Det är EU:s regelverk för digital operativ motståndskraft i finanssektorn.

Enkelt uttryckt betyder DORA att finansiella företag måste kunna förebygga, hantera, rapportera och återhämta sig från it-störningar och cyberincidenter. Det gäller både egna system och beroenden till leverantörer.

När började DORA gälla?

Här är datumen som är viktiga att hålla isär:

- DORA trädde i kraft den 16 januari 2023

- DORA började tillämpas den 17 januari 2025

Det betyder att företag som omfattas fick en förberedelsetid under 2023 och 2024, men att kraven gäller skarpt från 17 januari 2025.

Varför finns DORA?

Finanssektorn är starkt beroende av digitala system, molntjänster, nätverk, integrationsplattformar och externa IKT‑leverantörer.

När sådana beroenden brister kan effekten bli större än i många andra branscher. Ett driftstopp, en större cyberattack eller en leverantörsstörning kan snabbt påverka betalningar, handel, försäkringsprocesser eller marknadsinfrastruktur. Därför har EU valt att införa ett gemensamt och mer detaljerat regelverk för just finanssektorn.

Vilka omfattas av DORA?

DORA omfattar stora delar av den finansiella sektorn. Exempel på företag som omfattas är:

- banker och andra kreditinstitut

- betalningsinstitut och e‑pengainstitut

- kontoinformationstjänster

- värdepappersföretag och handelsplatser

- fondförvaltare och fondbolag

- försäkrings- och återförsäkringsbolag

- kreditvärderingsinstitut

- vissa crowdfunding- och kryptotjänsteaktörer

Det är alltså inte ett smalt regelverk för bara banker. DORA är brett inom finans, även om kraven ser lite olika ut beroende på verksamhetens storlek, riskprofil och typ av tjänster.

Gäller DORA även leverantörer?

Ja, men på två olika sätt.

För det första riktar sig DORA direkt till finansiella företag. Det är de som måste styra risker, skriva rätt avtal, följa upp leverantörer och ha kontroll över sina beroenden.

För det andra påverkas IKT‑leverantörer indirekt eftersom finansiella företag måste ställa tydligare krav på dem. Vissa kritiska IKT‑tredjepartsleverantörer kan dessutom bli föremål för särskild EU‑övervakning av de europeiska tillsynsmyndigheterna.

Om du vill fördjupa dig i leverantörsspåret kan du läsa mer i vår artikel om DORA-krav på ICT-leverantörer.

Vilka företag undantas eller får lättnader?

DORA gäller inte bokstavligen alla aktörer i finansvärlden. Förordningen innehåller vissa undantag.

Exempel på aktörer som uttryckligen undantas i regelverket är:

- vissa mycket små pensionsupplägg

- vissa undantagna investeringsverksamheter

- försäkringsförmedlare som är mikro-, små eller medelstora företag

Det finns också proportionalitet i regelverket. Vissa mindre eller särskilt definierade aktörer får använda ett förenklat IKT-riskhanteringsramverk i stället för att uppfylla hela den mer omfattande modellen. Det betyder dock inte att små aktörer kan ignorera DORA. Kraven blir enklare, men de försvinner inte.

Vad kräver DORA i praktiken?

DORA är ganska omfattande, men i praktiken kretsar det kring fem huvudområden.

1. IKT-riskhantering

Företaget ska ha ett tydligt ramverk för att identifiera, bedöma, hantera och följa upp IKT-risker.

Det innebär bland annat att ledningen måste vara involverad, att roller behöver vara tydliga och att företaget ska kunna visa hur det arbetar med skydd, övervakning, kontinuitet och återställning. Här hänger DORA tätt ihop med ett strukturerat arbete för riskbedömning.

2. Incidenthantering och rapportering

Företaget måste kunna upptäcka, klassificera och rapportera allvarliga IKT‑relaterade incidenter.

De tekniska standarderna för DORA anger tidsramar för rapporteringen. I grova drag handlar det om en initial anmälan kort efter att incidenten klassats som allvarlig, en mellanrapport inom 72 timmar och en slutrapport inom en månad. Det här kräver att incidentprocessen fungerar i praktiken, inte bara på papper.

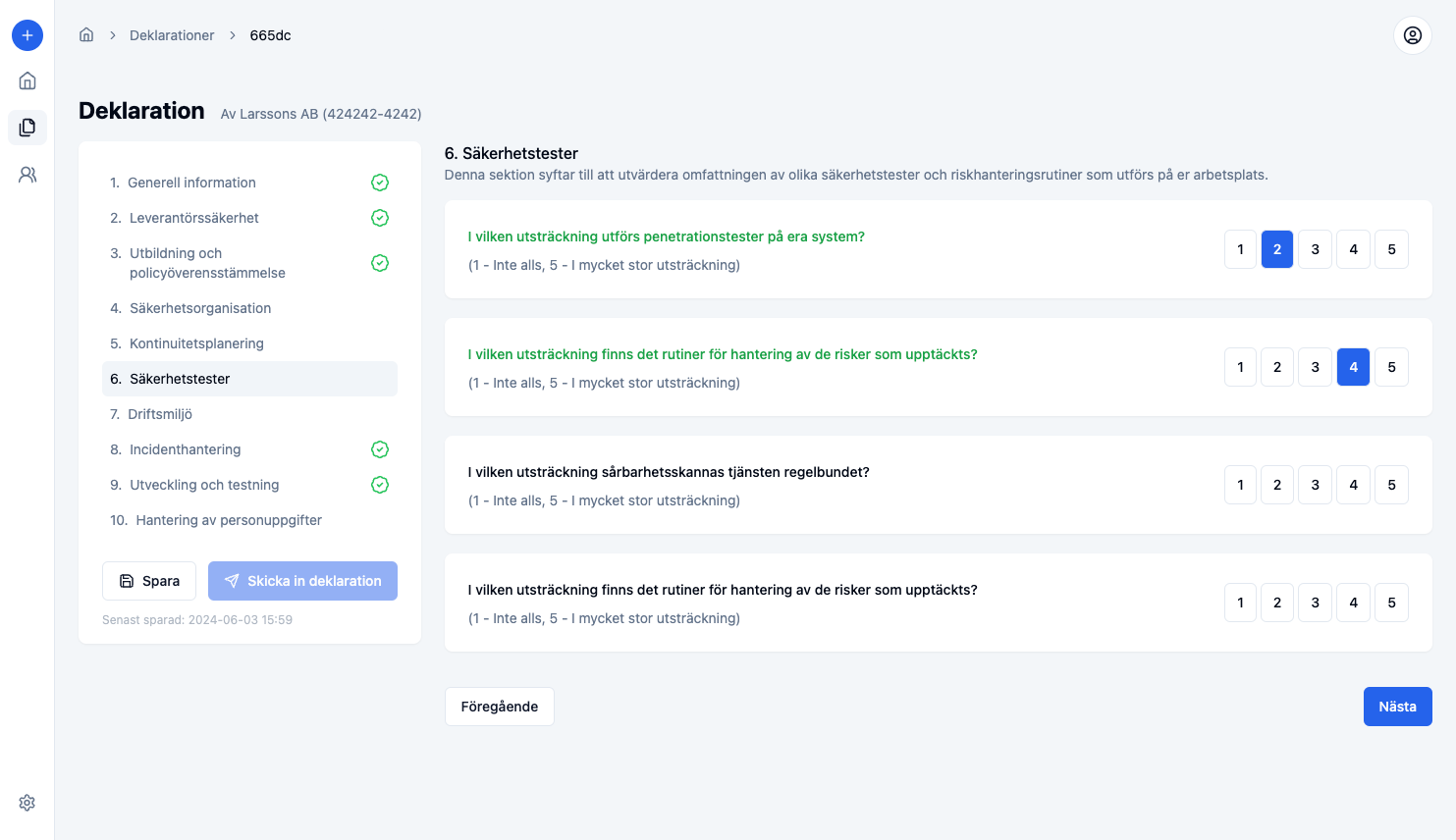

3. Testning av digital operativ motståndskraft

Företag ska testa att deras skydd och beredskap faktiskt fungerar.

Det kan handla om sårbarhetstester, scenarioövningar, kontinuitetstester och i vissa fall mer avancerade tester som hotbaserade penetrationstester. Syftet är att hitta svagheter innan en verklig störning gör det åt er.

4. Hantering av IKT‑tredjepartsrisker

DORA ställer höga krav på kontrollen över externa IKT‑leverantörer.

Ni behöver bland annat veta vilka leverantörer ni är beroende av, vilka tjänster de stödjer, vilka som är kritiska och hur ni ska agera om en leverantör faller bort. Det gör leverantörshantering, leverantörsbedömning och exitplanering till centrala delar av DORA-arbetet.

5. Informationsdelning och lärande

DORA uppmuntrar även informationsdelning om cyberhot och sårbarheter inom sektorn.

Poängen är enkel: finanssektorn blir starkare om företag lär av varandra och om tillsynsmyndigheter får bättre insyn i hur risker och incidenter utvecklas.

Vilka deadlines och datum behöver man hålla koll på?

Här är tidslinjen i klartext:

- 16 januari 2023: DORA trädde i kraft

- 17 januari 2025: DORA började tillämpas

- från 2025: företag som omfattas måste kunna leva upp till krav på IKT-riskhantering, incidentrapportering, testning och tredjepartsrisk

Utöver detta finns löpande rapporteringskrav och tekniska standarder som styr format, innehåll och detaljer för exempelvis incidentrapportering och informationsregister över IKT‑leverantörer.

Det viktigaste i praktiken är därför inte bara ett enda datum. Det viktiga är att arbetet blir en del av den löpande styrningen, dokumentationen och uppföljningen.

Hur ser den svenska kontexten ut?

I Sverige är DORA redan en verklig tillsynsfråga, inte bara ett framtida EU‑projekt.

Finansinspektionen beskriver att DORA gäller för i stort sett de företag i finanssektorn som står under FI:s tillsyn. FI hanterar också rapporteringsskyldigheter enligt DORA, tar emot rapporter om allvarliga IKT‑incidenter och har svenska föreskrifter om bland annat tekniskt format och tidpunkter för rapportering.

Det betyder att svenska företag inte bara behöver läsa EU‑förordningen. De behöver också förstå hur rapportering och tillsyn fungerar hos Finansinspektionen.

Vad händer om man inte följer DORA?

Det korta svaret är att brister kan få både tillsynsmässiga och affärsmässiga konsekvenser.

För finansiella företag sker tillsyn och sanktioner i huvudsak genom behöriga myndigheter, i Sverige framför allt Finansinspektionen. FI har möjlighet att använda tillsynsverktyg som förelägganden och sanktionsavgifter när företag inte lever upp till regelverken.

För vissa kritiska IKT‑tredjepartsleverantörer finns dessutom ett särskilt EU‑översynssystem. Där kan de europeiska tillsynsmyndigheterna bland annat begära information, genomföra inspektioner, ge rekommendationer och besluta om löpande sanktionsliknande betalningar. Enligt DORA kan sådana periodiska betalningar uppgå till upp till 1 % av leverantörens genomsnittliga dagliga globala omsättning.

Men den största risken är ofta inte böterna. Det är driftstopp, kundpåverkan, förlorat förtroende och att ledning och styrelse tvingas hantera incidenter som borde ha fångats upp långt tidigare.

Hur skiljer sig DORA från NIS2?

DORA och NIS2 handlar båda om cybersäkerhet och motståndskraft, men de är inte samma sak.

NIS2 är bredare och riktar sig till flera samhällsviktiga sektorer. DORA är mer detaljerat och är skrivet särskilt för finanssektorn. För ett finansiellt företag är DORA därför normalt det mer konkreta regelverket för IKT-risker, incidentrapportering, testning och leverantörsstyrning.

Det betyder inte att NIS2 är ointressant för finanssektorn, men om du arbetar i ett finansiellt företag är DORA oftast den naturliga startpunkten.

Så kommer ni igång med DORA i praktiken

Många fastnar i att DORA känns stort. Det blir enklare om ni börjar i rätt ordning.

Ett praktiskt upplägg är:

- Bekräfta om ni omfattas. Säkerställ först att ni verkligen omfattas och vilken typ av finansiell aktör ni är.

- Kartlägg era IKT‑tillgångar och beroenden. Vilka system, processer och leverantörer är kritiska?

- Se över styrning och ansvar. Vem äger DORA-frågorna? Vem beslutar? Vem följer upp?

- Granska incidentprocessen. Kan ni upptäcka, klassificera och rapportera i tid?

- Gå igenom leverantörsavtal. Finns rätt krav, insyn, rapporteringsskyldigheter och exitmöjligheter?

- Planera tester och övningar. Det räcker inte att anta att kontrollerna fungerar.

- Dokumentera och följ upp. DORA kräver att ni kan visa hur arbetet bedrivs.

Ett bra nästa steg är ofta en gap-analys där ni jämför dagens arbetssätt mot DORA:s krav. Då blir det tydligare vad som redan finns på plats och vad som saknas.

Vanliga frågor om DORA

Vad betyder DORA?

DORA står för Digital Operational Resilience Act. Det är EU:s regelverk för digital operativ motståndskraft i finanssektorn.

När började DORA gälla?

DORA trädde i kraft den 16 januari 2023 och började tillämpas den 17 januari 2025. Det är därför den 17 januari 2025 som brukar vara det viktigaste datumet i praktiken.

Vilka företag omfattas av DORA?

Stora delar av finanssektorn omfattas, bland annat banker, betalningsinstitut, e‑pengainstitut, värdepappersföretag, fondbolag och försäkringsbolag. Även vissa kritiska IKT‑tredjepartsleverantörer påverkas av särskild EU‑övervakning.

Gäller DORA alla leverantörer?

Nej, inte direkt. Men finansiella företag måste ställa betydligt högre krav på sina IKT‑leverantörer. Därför påverkas många leverantörer indirekt genom avtal, granskning, incidentkrav och uppföljning.

Hur skiljer sig DORA från NIS2?

DORA är sektorsspecifikt och gäller finanssektorn. NIS2 är bredare och gäller flera samhällsviktiga sektorer. För finansiella företag är DORA normalt det mer detaljerade och styrande regelverket.